![图片[1]-Sublist3r 2 用于渗透测试人员的快速子域枚举工具](http://www.jinggr.com/wp-content/uploads/2024/11/image-49.png)

概述

Sublist3r v2.0 是一款专门用于自动子域名枚举的复杂工具,专为渗透测试人员和安全研究人员而设计。此高级版本建立在 Sublist3r v1.0 的坚实基础之上,集成了重大增强功能和新功能,为挖掘任何给定域的子域名提供了更具活力和效率的工具。

🌟 新功能

- 解决了 Virustotal API 集成问题,增强了数据可靠性和枚举范围。

- 添加了 ShrewdEye,用于更广泛、更独特的子域名发现。

- 针对各种搜索引擎改进并优化了枚举器模块,确保更高效的数据检索和处理。

- 改进的错误处理和性能优化。

- 高级端口扫描功能,通过网络服务洞察补充子域枚举。

安装和设置

系统要求

Python 版本:

Sublist3r 支持 Python 2 (2.7.x) 和 Python 3 (3.4.x)。

安装 Sublist3r

克隆存储库:

git clone https://github.com/hxlxmjxbbxs/SUBLIST3R_V2.0

依赖项

Sublist3r 依赖于请求、dnspython 和 argparse。可以使用需求文件安装它们:

视窗:

c:\python27\python.exe -m pip install -r requirements.txt

Linux:

sudo pip install -r requirements.txt

附加 Windows 依赖项

为了在 Windows 终端中获得着色支持,请安装 win_unicode_console 和 colorama:

C:\python27\python.exe -m pip install win_unicode_console colorama

设置 VirusTotal API 密钥环境变量

视窗:

setx VTAPIKEY "Your_VirusTotal_API_Key_Here"

Linux:

echo 'export VTAPIKEY="Your_VirusTotal_API_Key_Here"' >> ~/.bashrc source ~/.bashrc

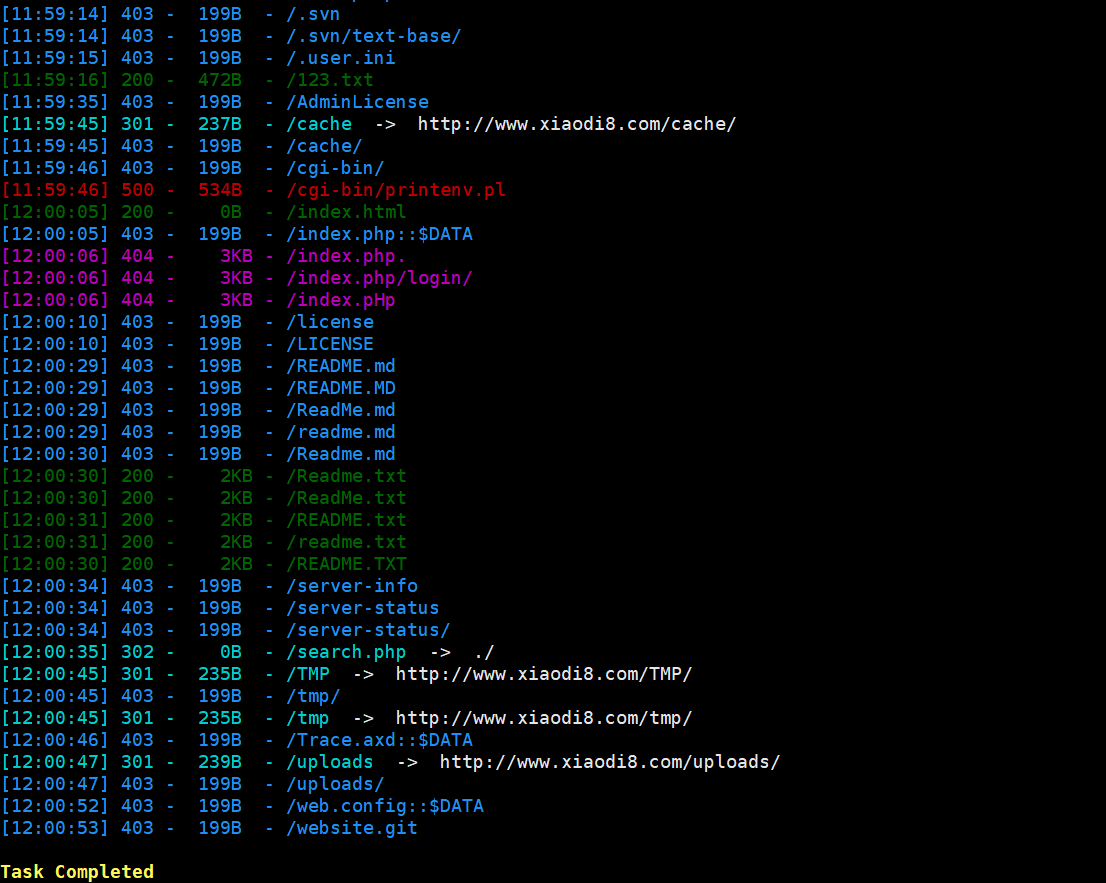

⚙️ 使用说明

Usage: python sublist3r.py [Options] Options: -d, --domain Domain name to enumerate subdomains -b, --bruteforce Enable the subbrute bruteforce module -p, --ports Scan the found subdomains against specified tcp ports -v, --verbose Enable verbosity and display results in real-time -t, --threads Number of threads to use for subbrute bruteforce -e, --engines Specify a comma-separated list of search engines -o, --output Save the results to text file -n, --no-color Output without color Example: python sublist3r.py -d example.com -v -t 30 -o output.txt

枚举特定域的子域:

python sublist3r.py -d example.com

国内下载链接:

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END